由赛普拉斯半导体(Cypress Semiconductor)和博通(Broadcom)制造的Wi-Fi芯片存在严重安全漏洞,让全球数十亿台设备非常容易受到黑客的攻击,能让攻击者解密他周围空中传输的敏感数据。

在今天开幕的RSA安全会议中,这项安全漏洞被公开。而对于Apple用户而言,该问题已在去年10月下旬发布的iOS 13.2和macOS 10.15.1更新中得到了解决。

安全公司ESET在RSA会议上详细介绍了这个漏洞,黑客可以利用称为Kr00k的漏洞来中断和解密WiFi网络流量。该漏洞存在于赛普拉斯和博通的Wi-Fi芯片中,而这是拥有全球市场份额较高的两大品牌,从笔记本电脑到智能手机、从AP到物联网设备中都有广泛使用。

其中亚马逊的Echo和Kindle、苹果的iPhone和iPad、谷歌的Pixel、三星的Galaxy系列、树莓派、小米、华硕、华为等品牌产品中都有使用。保守估计全球有十亿台设备受到该漏洞影响。

黑客利用该漏洞成功入侵之后,能够截取和分析设备发送的无线网络数据包。Ars Technica表示:

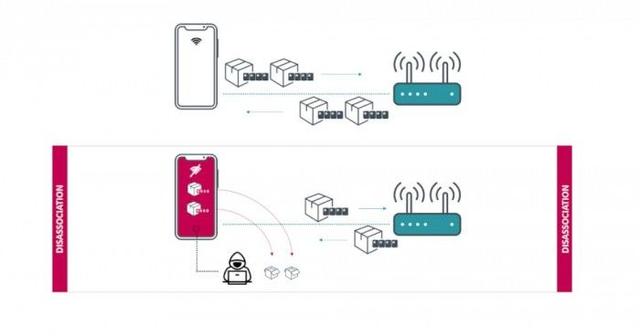

Kr00k利用了无线设备从无线接入点断开关联时出现的漏洞。如果终端用户设备或AP热点遭到攻击,它将把所有未发送的数据帧放入发送缓冲区,然后再无线发送它们。易受攻击的设备不是使用先前协商并在正常连接期间使用的会话密钥来加密此数据,而是使用由全零组成的密钥,此举使解密变得不太可能。

一件好事是,Kr00k错误仅影响使用WPA2-个人或WPA2-Enterprise安全协议和AES-CCMP加密的WiFi连接。这意味着,如果使用Broadcom或Cypress WiFi芯片组设备,则可以防止黑客使用最新的WiFi验证协议WPA3进行攻击。

据发布有关该漏洞的详细信息的ESET Research称,该漏洞已与潜在受影响的各方一起公开给了Broadcom和Cypress。目前,大多数主要制造商的设备补丁已发布。

关于该漏洞的信息,可以访问:

https://www.welivesecurity.com/wp-content/uploads/2020/02/ESET_Kr00k.pdf